来源:小编 更新:2024-09-21 01:11:59

用手机看

Ghidra一个由 SA 开发的开源软件逆向工程工具,它允许用户分析二进制代码,理解其功能,并可能修改或重新编译代码。Ghidra 提供了一个强大的平台,用于逆向工程各种类型的软件,包括 Widows、Liux、macOS 和 ARM 等平台的应用程序。

ARM M4 ARM Corex-M 系列处理器中的一个成员,它是一款高性能、低功耗的微控制器。M4 处理器通常用于嵌入式系统,如工业控制、汽车电子和消费电子产品。ARM M4 架构支持 Thumb-2 指令集,这意味着它可以在16位和32位模式下运行,提供了更高的代码密度和性能。

要使用 Ghidra 分析 ARM M4 代码,首先需要确保你已经安装了 Ghidra,并且已经将目标二进制文件加载到 Ghidra 中。以下是一些基本的步骤:1. 安装Ghidra:从 Ghidra 的官方网站下载并安装最新版本的 Ghidra。2. 加载二进制文件:打开 Ghidra,选择“File” > “Ope”来加载你的 ARM M4 二进制文件。3. 选择架构:在打开文件时,Ghidra 会提示你选择正确的架构。对于 ARM M4,选择“ARM”架构。4. 分析代码:Ghidra 会自动分析二进制文件,并尝试识别函数、变量和指令。这个过程可能需要一些时间,具体取决于文件的大小和复杂性。5. 浏览和修改代码:一旦分析完成,你可以在 Ghidra 的界面中浏览和修改代码。Ghidra 提供了多种工具,如反汇编器、汇编器、数据视图器和脚本编辑器,以帮助你进行逆向工程。

在分析 ARM M4 代码时,理解标签和符号是非常重要的。以下是一些关键点:- 标签:标签是 Ghidra 为代码中的每个函数、变量和地址分配的名称。这些标签有助于你更快地识别和导航代码。- 符号:符号是 Ghidra 用于表示函数、变量和地址的标识符。它们通常与标签相关联,但可能包含额外的信息,如函数的参数数量或变量的类型。- 解析:Ghidra 会尝试自动解析标签和符号,但有时可能需要手动干预。你可以通过编辑标签和符号来纠正错误或添加额外的信息。

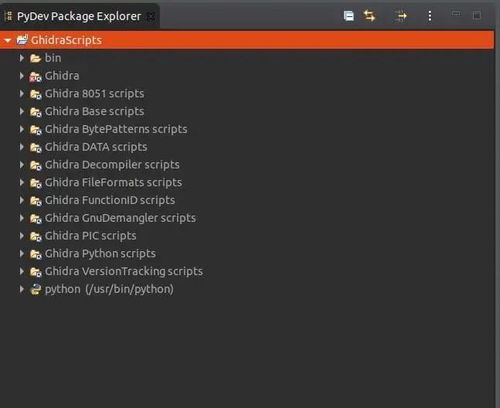

Ghidra 提供了脚本编写功能,允许用户自动化各种任务。这对于分析 ARM M4 代码尤其有用,因为它可以节省时间并提高效率。以下是一些脚本编写的应用场景:- 自动化识别模式:编写脚本来自动识别特定的代码模式或函数结构。- 批量重命名:批量重命名标签和符号,以提高代码的可读性。- 生成报告:生成关于代码结构的报告,以便于文档和分享。

Ghidra一个强大的工具,可以用于分析 ARM M4 等架构的二进制代码。通过理解 ARM M4 架构的特点,以及如何使用 Ghidra 的各种功能,你可以更有效地进行逆向工程。无论是为了安全研究、漏洞分析还是嵌入式系统开发,Ghidra 都是一个不可或缺的工具。

标签:Ghidra ARM M4 逆向工程 二进制分析 嵌入式系统 脚本编写